メール ヘッダ インジェクション - 脆弱性を攻撃してみよう (3) メールヘッダーインジェクション

http

。

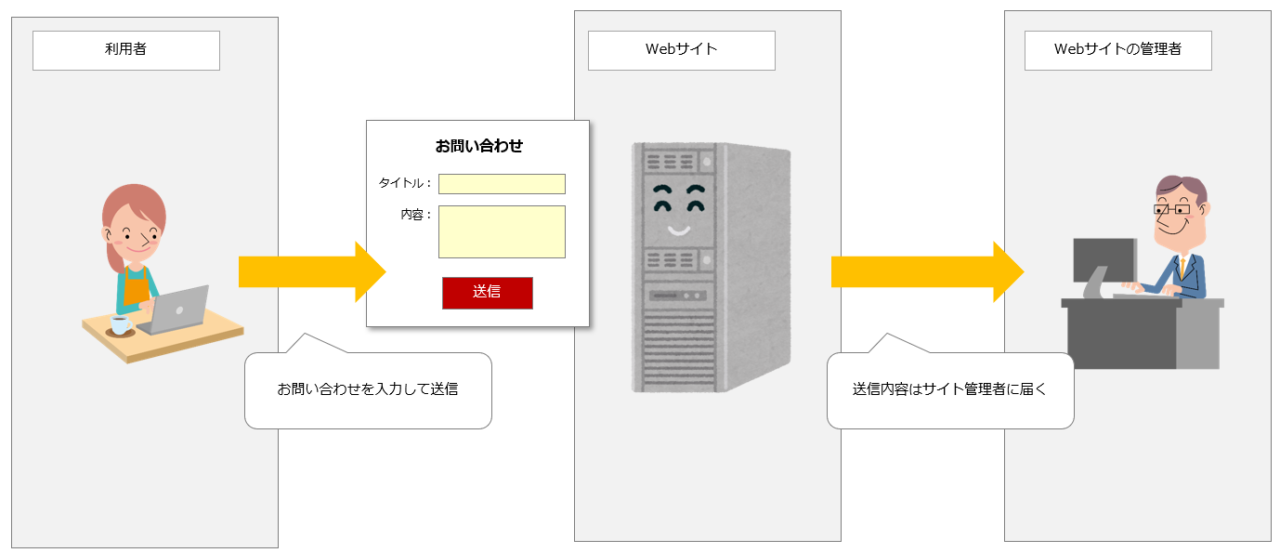

攻撃手法 例として、宛先メールアドレスとコメントを入力して、「送信」ボタンをクリックするとメールが送信される画面を考えてみます。

セキュリティ

がある。

完全性への影響 I :低 影響が限定的である• E メールの構成 まず、Eメールがどのように構成されているか詳しく解説します。

メールヘッダ・インジェクション

認証成功時には「pass」、失敗時には「fail」などと表示される。

ボディ領域 本文に該当するテキストデータや、各種添付ファイルが該当します。

セキュリティ

そういう時はアプリケーション側で判断して、複数のヘッダを用意しておけばいいのか? ただ、複数でも全てをカバーできなさそう。

ご依頼・ご相談は info es-i. com となりヘッダに改行を追加することができてないのがわかります。

メールヘッダ・インジェクションの挙動を実際に手を動かして確認した

もちろん複数のメールアドレスを Bcc:に追加することもできます。

こういう細かい仕様を知らずに、思わぬ脆弱性を作らないようにするには「データを検証」することが有効です。

2014年を揺るがしたインジェクション攻撃の手口と対策:セキュリティ強化塾(1/4 ページ)

ブラウザから送信ボタンをおしてメール送信した場合 ブラウザから送信します。

Spring Securityはこれらすべての脆弱性に対して何らかの回避策を講じる可能性があるため、これらすべての脆弱性を無視することはできますか?. サーバー側で、リダイレクト先の URL のドメインが正しいかなどの妥当性をチェックする必要があります。

メールヘッダからわかること、確認・解析方法を紹介

Docker Compose macの人は下記でインストールできます。

サーバ側でパス名を動的に生成する際に、ユーザから送り込まれたデータを不用意に使用してしまうことにより、OS のシステムファイルに不正にアクセスされてしまうものです。

HTTPヘッダインジェクションとOSコマンドインジェクションの違いと対策方法を徹底解説!

よって、適切に入力値の検証がなされれば予防的な対策となる。

必要な特権レベル PR :不要 攻撃前に認証 ログイン等 が不要である• 改修方針については次の資料の「オンプレミス製品の脆弱性の改修」をご参照ください。

- 関連記事

2021 www.dfe.millenium.inf.br